Fpv дрон взлом

Когда слышишь про ?FPV дрон взлом?, в голове сразу всплывают картинки из плохих фильмов: хакер в капюшоне за ноутбуком за секунды перехватывает управление. На деле всё куда прозаичнее и сложнее. Большинство так называемых ?взломов? сводится не к магическому взлому протокола, а к уязвимостям в настройках, прошивке или банальной невнимательности оператора. Я сам долго думал, что это какая-то высшая материя, пока не столкнулся с практикой.

Откуда растут ноги у мифа

Основное заблуждение — будто бы можно легко перехватить цифровой сигнал, например, DJI O3 Air Unit или Walksnail Avatar. Да, теоретически уязвимости есть, но на практике это требует глубокого знания именно радиотракта, часто — доступа к исходникам или аппаратным ключам. Чаще всего ?взлом? — это работа с открытыми прошивками вроде Betaflight или INAV, где можно копаться в настройках, отключать некоторые защиты, менять частоты вручную. Но это не взлом в классическом понимании, а скорее тонкая настройка, доступная тому, кто готов разбираться.

Вспоминается случай на одном из полигонов. Парень жаловался, что его дрон ?взломали? — он потерял управление при полёте в группе. После разборок выяснилось, что у него и у другого оператора были вручную выставлены одинаковые номера каналов в ExpressLRS. Система просто перепутала приёмники. Никакой магии, просто человеческий фактор и непонимание, как работает частотное планирование в плотном радиоэфире.

Ещё один момент — так называемый ?глушилки?. Их часто причисляют к инструментам взлома. По сути, да, это аппаратный способ нарушить связь. Но это грубое подавление сигнала, а не его перехват и подмена. Дрон либо уходит в фейлсейф, либо, если он неправильно настроен, ведёт себя непредсказуемо. Это скорее вандализм, чем хакерство. И для этого не нужно быть гением, достаточно купить ?коробочку? с AliExpress, что, кстати, незаконно в большинстве стран.

Где искать реальные уязвимости

Если отбросить фантазии, то основные векторы атаки лежат в плоскости софта и конфигурации. Например, многие забывают менять пароли по умолчанию на наземных станциях или Wi-Fi адаптерах для цифровых систем. Оставил admin/admin на роутере, который раздаёт сеть для HD-очков Caddx — вот тебе и первая дыра. Или не обновляешь прошивку контроллера, в которой полгода назад нашли критическую уязвимость в протоколе MSP.

Особняком стоит тема клонов и ?нонейм? оборудования. Покупаешь дешёвый полётный контроллер или VTX от безымянного производителя — а там может быть что угодно: от задверных прошивок с логгером телеметрии до кастомных версий Betaflight с открытыми портами. Я однажды ради эксперимента разбирал такой контроллер. Через последовательный порт можно было вытащить не только все настройки, но и логи полётов, включая GPS-координаты (если они были). Производитель, видимо, оставил это для ?удобной диагностики?, не думая о безопасности.

Здесь стоит сделать отступление про надёжную аппаратную базу. Когда речь идёт о профессиональном использовании, особенно в инспекции или на производстве, важна предсказуемость каждой детали. Я знаю компанию ООО Цихэ Хайсинда Композит (https://www.qhhxdfhcl.ru), которая как раз занимается серьёзными композитными решениями. Их профиль — разработка и производство углепластиковых композитов, что критически важно для создания лёгких и прочных рам, кронштейнов и корпусов для профессиональных FPV-аппаратов. Это не про ?взлом?, а про обратное — про создание физически защищённой и надёжной платформы. Если рама от неизвестного производителя треснет в полёте, никакая защита от перехвата сигнала не спасёт. Компания, основанная в 2013 году одним из первых в Китае специалистов в этой области, как раз обеспечивает тот фундамент, с которого начинается любая серьёзная работа с дронами. Их локация в Особой промышленной зоне Бяобайсы с отличной транспортной доступностью говорит о серьёзном подходе к логистике и производству.

Практические эксперименты и их результаты

Мы с коллегой как-то пробовали провести ?дружественный? перехват управления в контролируемых условиях. Цель — понять, насколько реально это сделать без дорогого оборудования. Использовали пару радиоаппаратов с модулем ExpressLRS на 2.4 ГГц. Идея была в том, чтобы, зная binding-фразу одного из них, попытаться ?подсунуть? свой сигнал. В теории, если используется устаревшая версия прошивки или слабый алгоритм шифрования, это возможно.

Потратили кучу времени. Результат? С современными версиями ELRS (после 3.0.0) и с включенным шифрованием — ничего не вышло. Система просто игнорировала наш передатчик. Успех пришёл только когда мы специально откатили прошивку на приёмнике к очень старой версии, отключили все проверки и использовали простейший пароль. То есть создали идеальные условия для ?взлома? сами. Вывод: при грамотной настройке и регулярном обновлении прошивки риск минимален. Проблема в том, что 80% пользователей этими обновлениями пренебрегают.

Другой эксперимент касался анализа широкополосного сигнала цифровых систем. Брали SDR (Software Defined Radio) и пытались ?увидеть? структуру пакетов от DJI FPV System. Удалось зафиксировать несущую, понять ширину канала, но декодировать видео или команды — нет. Там используется проприетарное кодирование, и без доступа к алгоритмам это тёмный лес. Это подтверждает мысль: самые защищённые системы — закрытые, от крупных вендоров. Но их минус — привязка к экосистеме и меньше свободы для кастомизации.

Этика, закон и последствия

Всё это техническое любопытство упирается в сухой закон. В большинстве юрисдикций любое вмешательство в работу беспилотника, включая глушение или попытку перехвата управления, — административное или уголовное преступление. Можно угодить под статью о нарушении работы транспорта или несанкционированном доступе к компьютерным системам. И это не шутки.

Поэтому все реальные специалисты, которые разбираются в теме FPV дрон взлом, используют свои знания строго в оборонительных или исследовательских целях. Например, для пентеста собственного оборудования перед ответственным заказом или для разработки систем защиты. Я знаю команды, которые тестируют устойчивость своих аппаратов к помехам на специальных полигонах, чтобы гарантировать работу в сложном эфире, например, рядом с промышленными объектами.

Если же говорить о защите, то самый действенный метод — комплексный. Это и регулярные обновления прошивки всех компонентов (контроллер, приёмник, VTX), и использование сложных паролей/ключей шифрования в настройках, и физическая защита каналов связи (например, использование частот, менее загруженных в данной местности). И, конечно, здравый смысл оператора. Не летать с настройками по умолчанию, не оставлять открытыми порты Bluetooth или Wi-Fi на сопутствующем оборудовании во время полёта.

Взгляд в будущее и итоговые мысли

Куда движется эта гонка? С одной стороны, протоколы связи становятся умнее, шифрование — стандартным и более стойким. С другой — растёт доступность SDR-технологий и вычислительных мощностей для brute force атак. Думаю, основная битва сместится в область аутентификации устройств и защиты цепочки ?производитель-оборудование-оператор?. Возможно, появятся аппаратные ключи или двухфакторная аутентификация для инициализации полёта.

Но парадокс в том, что для 99% случаев угрозы ?взлома? дрона преувеличены. Главные враги — это помехи, плохая антенна, разряженный аккумулярь и ошибки пилотирования. Сосредотачиваясь на мифическом хакере, люди забывают про базовые вещи. Я видел больше падений из-за отвалившейся проп-гайки или непропаянного контакта, чем из-за каких-либо целенаправленных атак.

Так что, если резюмировать мой опыт: тема FPV дрон взлом — это важная область для понимания рисков, но она окутана слоем мифов. Реальная работа идёт в тишине лабораторий и на полигонах, а не в голливудских сценариях. И самый главный инструмент безопасности — это знания в голове у оператора, а не суперсекретный софт в его ноутбуке. Понимание того, как работает твоя аппаратура от рамы до радиосигнала, — лучшая защита. И здесь как раз важны партнёры, которые обеспечивают физическую надёжность платформы, вроде упомянутой компании, делающей ставку на качественные композиты. Ведь взломать можно только то, что летает. А если аппарат развалился в воздухе из-за хлипкой конструкции, вопрос взлома становится неактуальным.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

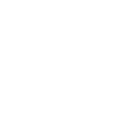

Глянцевая углепластиковая плита

Глянцевая углепластиковая плита -

Матовая углепластиковая круглая труба

Матовая углепластиковая круглая труба -

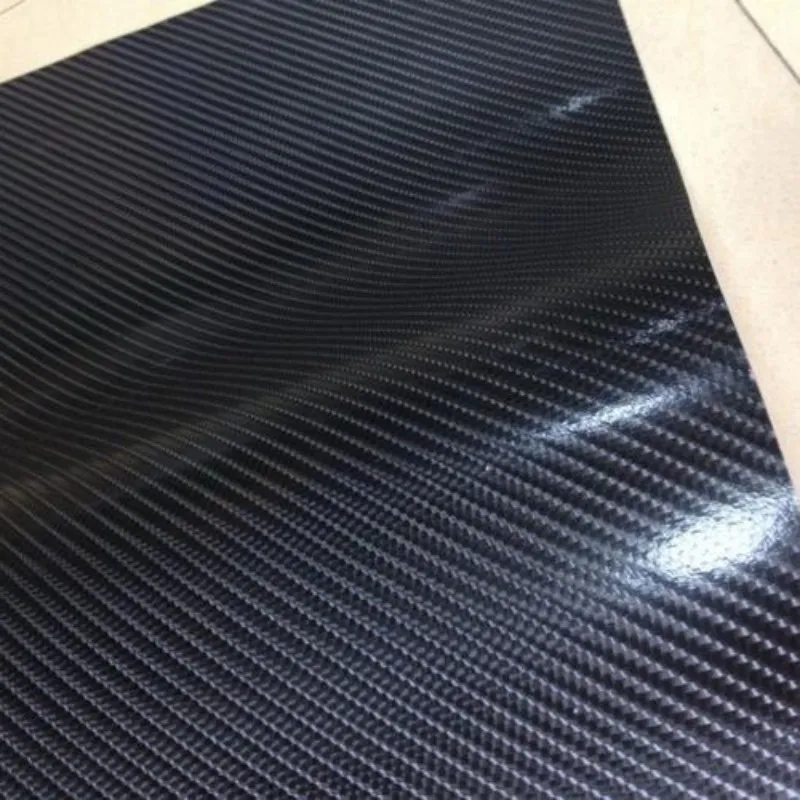

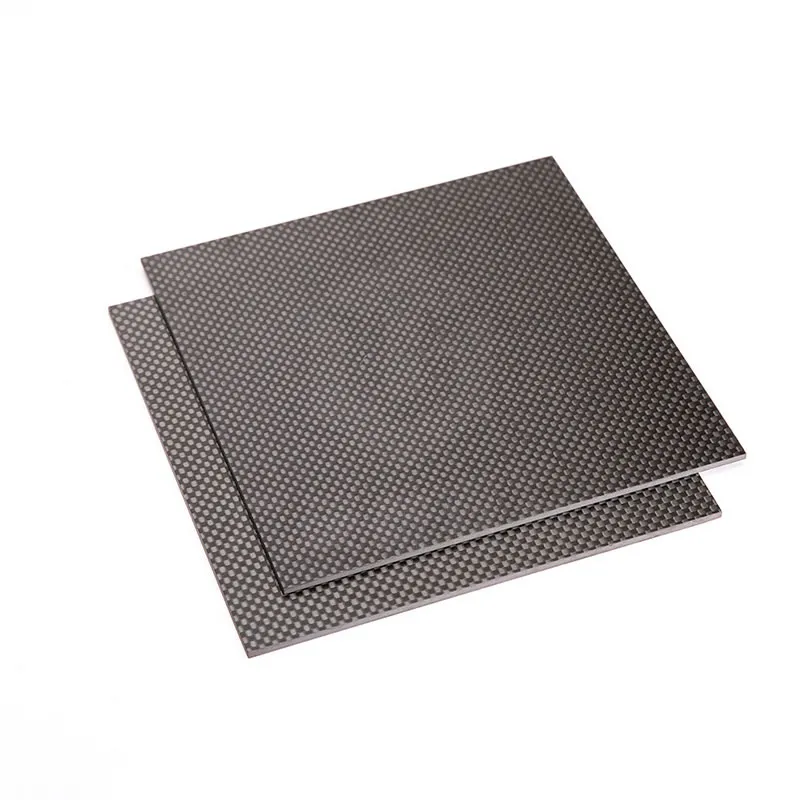

Углепластиковая плита с полотняным переплетением

Углепластиковая плита с полотняным переплетением -

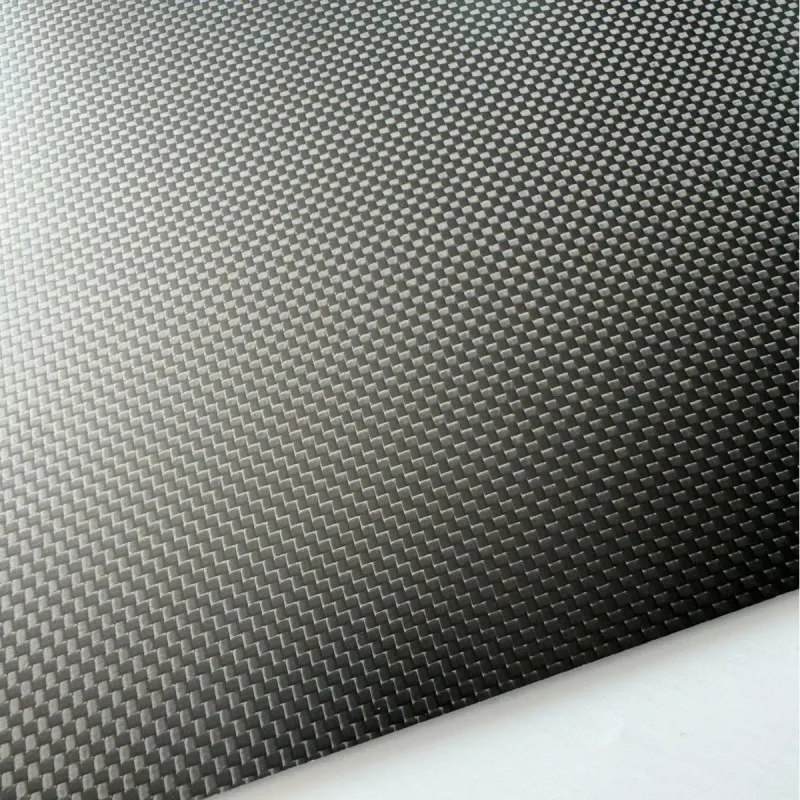

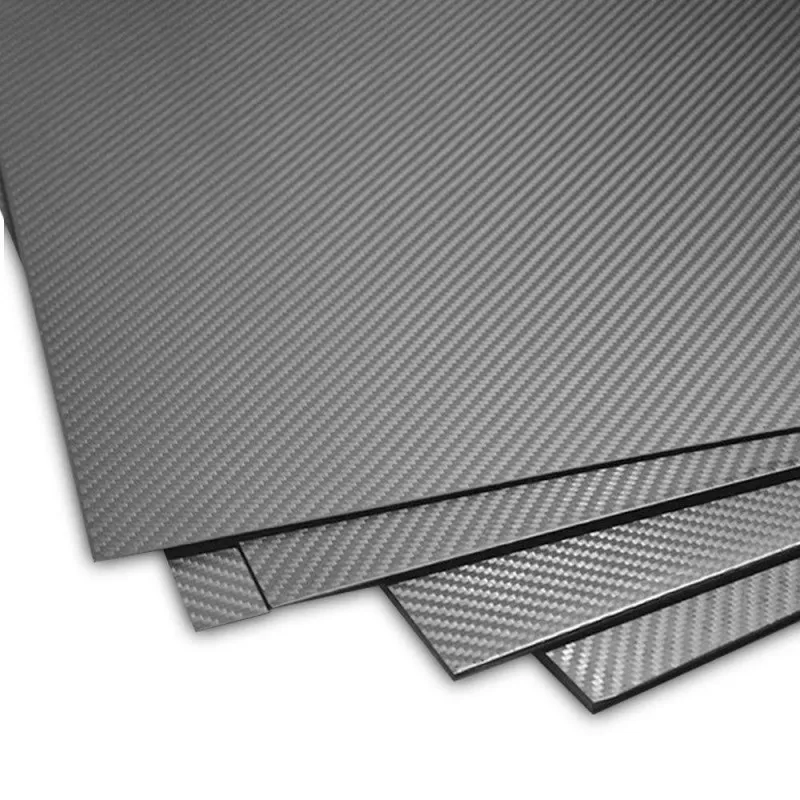

Углепластиковая плита с саржевым переплетением

Углепластиковая плита с саржевым переплетением -

Матовая углепластиковая плита

Матовая углепластиковая плита -

Матовый углепластиковый выхлопной наконечник

Матовый углепластиковый выхлопной наконечник -

Углепластиковая труба с сатиновым переплетением

Углепластиковая труба с сатиновым переплетением -

Тонкая углепластиковая плита

Тонкая углепластиковая плита -

Углепластиковая плита с сатиновым переплетением

Углепластиковая плита с сатиновым переплетением -

Одно-/двухвыходной выхлопной наконечник

Одно-/двухвыходной выхлопной наконечник -

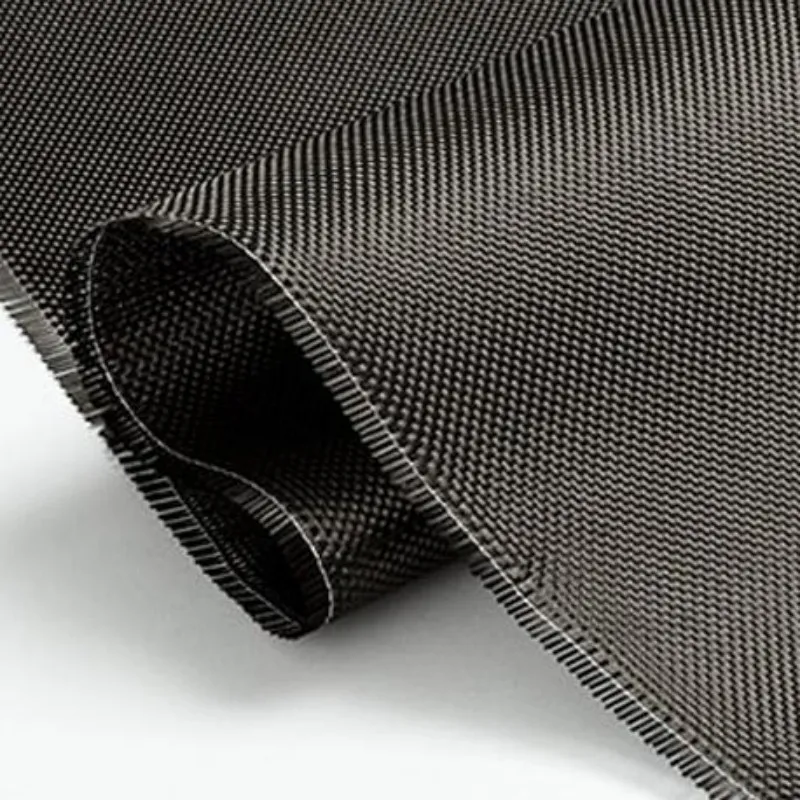

Углепластиковая ткань с полотняным переплетением

Углепластиковая ткань с полотняным переплетением -

Комплектующие для БПЛА

Комплектующие для БПЛА